IBMは6月30日、サイバー攻撃者がDDMアーキテクチャの脆弱性を突き、CLコマンドを実行する恐れがある、と発表した。

影響を受けるIBM i OSバージョンは、

・IBM i 7.5

・IBM i 7.4

・IBM i 7.3

・IBM i 7.2

以下の脆弱性が指摘されている。

CVE-2023-30990

IBM iには、DDMアーキテクチャの脆弱性により、攻撃者がQUSERとしてCLコマンドを実行し、クロスサイトスクリプティング(XSS)を引き起こす恐れがある。

この脆弱性は、ページを一覧表示するための外部Wikiメソッドにおいて、ユーザーから提供されたデータのサニタイズ(テキスト上の「&」や「>」などの特殊文字を一般的な文字列に変換する処理)が不十分なために生ずる脆弱性で、Webサイトに設置された入力フォームなどから、悪意のあるスクリプトコードが入力されると、さまざまな被害にあう恐れがある。

CVSSベーススコアは、5.6(警告)。

対処法

IBM i 5770-SS1ベースのOSバージョンには、以下のPTFを適用することにより修正できる。

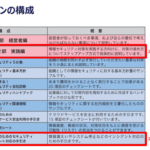

| IBM i OSバージョン | PTF番号 | ダウンロード・リンク |

| 7.5 |

SI83472 |

|

| 7.4 |

SI83473 |

|

| 7.3 |

SI83474 |

https://www.ibm.com/support/pages/ptf/SI83474 |

| 7.2 | SI83475 |

・Security Bulletin: IBM i is vulnerable to an attacker executing CL commands due to an exploitation of DDM architecture (CVE-2023-30990)(英語)

https://www.ibm.com/support/pages/node/7008573

◎IBM i・Power関連の脆弱性情報(2023年1月~現在)

・Power9・Power10のPowerVMに新規の脆弱性 ~HMCが攻撃を受けると、機密情報を取得される恐れ

・IBM i Merlinに複数の脆弱性、セキュリティバイパスの恐れも ~CVSS最高スコアは9.1(緊急)

・Power8・Power9・Power10のPowerVMに脆弱性 ~他LPARへのDoS攻撃やデータ破壊の恐れ、IBMは修正ファームウェアの適用を推奨

・IBM Db2 Web Query for iの脆弱性を再度「警告」 ~IBM Toolbox for JavaのJava文字列処理に起因、IBM i 7.4・7.5で稼働

・IBM i用Javaのセキュリティ機能と暗号機能に欠陥 ~機密情報漏洩の恐れ、とIBM。Java Group PTFの適用を推奨

・Power9・Power10のPowerVMに最高レベルの脆弱性 ~特権昇格の恐れ、IBMは修正版ファームウェアのインストールを強く推奨

・OpenSSL for IBM iに複数の脆弱性、DoS攻撃や機密情報漏洩の恐れ ~IBM i 7.2~7.5の各OSバージョンに影響

・WAS Liberty for IBM iに複数の脆弱性、機密情報の漏洩や特権昇格の恐れ ~IBM i 7.2~7.5の各OSバージョンに影響

・IBM i用のIBM HTTP Serverに複数の脆弱性 ~IBM i 7.2~7.5に影響。HTTPレスポンス分割攻撃やDoS攻撃を受ける恐れ

・複数のIBM i製品で「Log4j バージョン1.x」の脆弱性が発覚 ~Navigator for iやACS、IWS、IASなど。IBMが対処を推奨

・IBM Db2 Web Query for iに脆弱性、IBM Toolbox for JavaのJava文字列処理に起因 ~IBM i 7.3~7.5対応バージョンに影響、CVSSスコアは「警告」

・Power10各モデルに脆弱性、Linuxカーネル内の関数を操作すると機密情報を取得できる ~CVE-2022-3435、ベーススコアは4.3(警告)

・IBM iのWAS Libertyに、HTTPヘッダーインジェクションの脆弱性、IBM i 7.2~7.5に影響 ~さまざまなDoSを受ける恐れ、スコアは最高7.5(重要)

・IBM Navigator for iに複数の脆弱性 ~IBM i 7.3~7.5版、無許可ファイルへのアクセス、SQLインジェクションの実行などが可能に

[i Magazine・IS magazine]