日本IBMは8月25日、「2021年データ侵害のコストに関するセキュリティー調査レポート」を発表した。米IBMが7月に発表した「Cost of a Data Breach Report 2021」の翻訳版で、8月25日の報道関係者向け説明会では、「Cost of a Data Breach Report 2021」では言及のない、日本におけるデータ侵害状況の説明などもあった。

本記事は、本サイトで8月13日に公開した「Cost of a Data Breach Report 2021」のレポート記事への追記で、日本IBMから説明のあった、日本におけるデータ侵害の状況などを紹介する。8月13日公開の記事は、本稿の後段にそのまま採録した。

8月25日の報道関係者向け説明会の冒頭で、日本IBMの小川真毅氏(セキュリティー事業本部 本部長)は、最近のセキュリティ状況について次のように語った。

「企業がDXへ向けて活動を進めるなかで、これまでにあったセキュリティの課題がより顕著になり、新しい課題も次々に登場している。たとえば、ハイブリッドクラウド/マルチクラウドがスタンダードになるにつれて、企業のインフラの境界が見えづらくなり、セキュリティ対策としてここだけを守っておけば大丈夫ということがなくなった。そのなかで、サイバー攻撃が複雑・巧妙化し、インシデントが絶え間なく発生している。企業にとっては、それらの攻撃をどう防ぐか、そのためのコストをどう低減させるかが課題。技術面、サプライチェーン、人材スキルなど多方面でセキュリティの課題が浮上している」

「悪意のあるインサイダー」によるデータ侵害が静かに増加

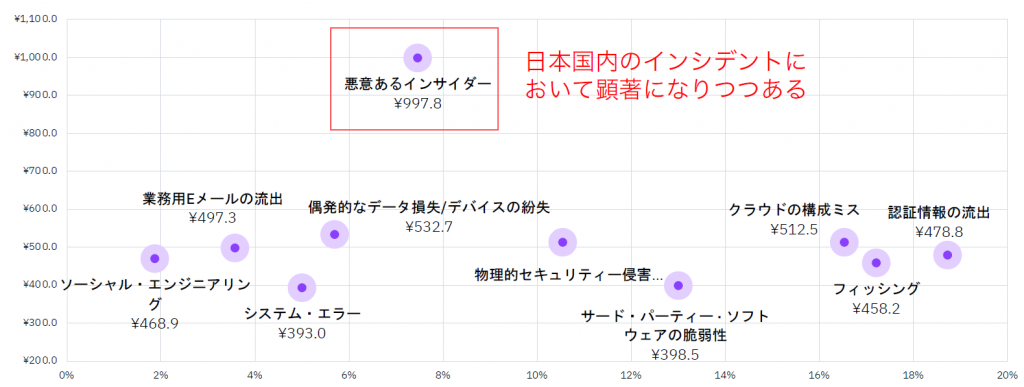

日本IBMの徳田敏文氏(セキュリティー事業本部 X-Force日本責任者)は、「日本におけるデータ侵害の発端となる初期ベクトルの種類・傾向はグローバルとほぼ同様だが、日本においては『悪意のあるインサイダー』による事案が静かに拡大している。日本IBMが対応するインシデントのなかでも、件数・割合が増えている」と話し、次のように警鐘を鳴らす。

「『悪意のあるインサイダー』には従業員や退職した元・社員などが含まれるが、そうした内部犯行者によって高レベルの知的財産などを狙われると、被害は計り知れない額になる。日本のセキュリティ担当者は、『悪意のあるインサイダー』に対して、これまでに以上に注意を向け、対策を講じるべき時期にきている」

データ侵害の影響を最小化するための6つのアクション

日本IBMがデータ侵害の影響を最小化するためのアクションとして推奨するのは、次の6項目である。

・インシデント対応を計画、テストし、サイバー・レジリエンスを高める

・セキュリティとIT環境を見直して、複雑さを最小限に抑える

・クラウドとリモートワーカーを保護・監視する

・ガバナンスリスク管理コンプライアンスに投資する

・SOAR (Security Orchestration、Automation and Response)を導入し、セキュリティ自動化を促進する

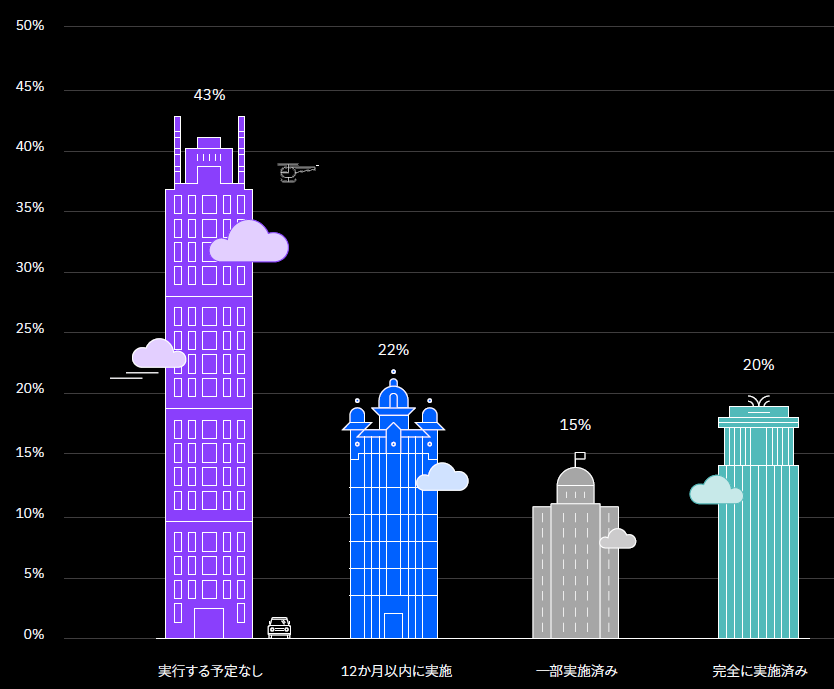

・ゼロトラスト・セキュリティモデルを採用し、不正アクセス防止を強化する

(以上、2021年8月26日追記)

(以下は、8月13日に公開した記事。図表は、8月25日発表の「2021年データ侵害のコストに関するセキュリティー調査レポート」より、日本語化された図表に差し替えた)

IBMは7月28日(現地時間)、「2021年データ侵害のコストに関するセキュリティー調査レポート」(原題:Cost of a Data Breach Report 2021)を発表した。

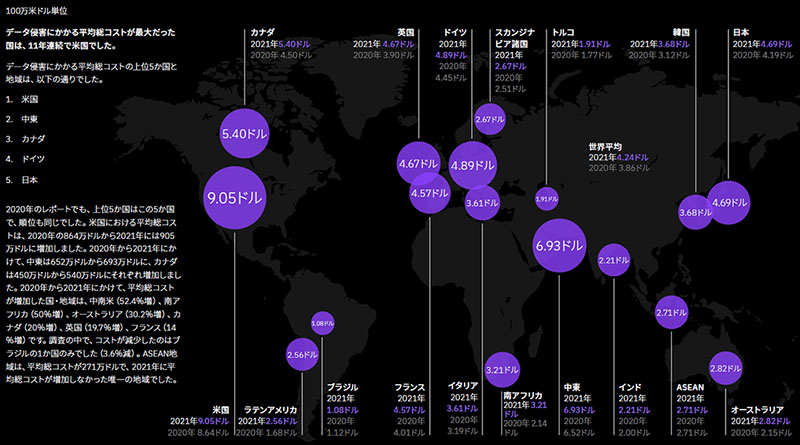

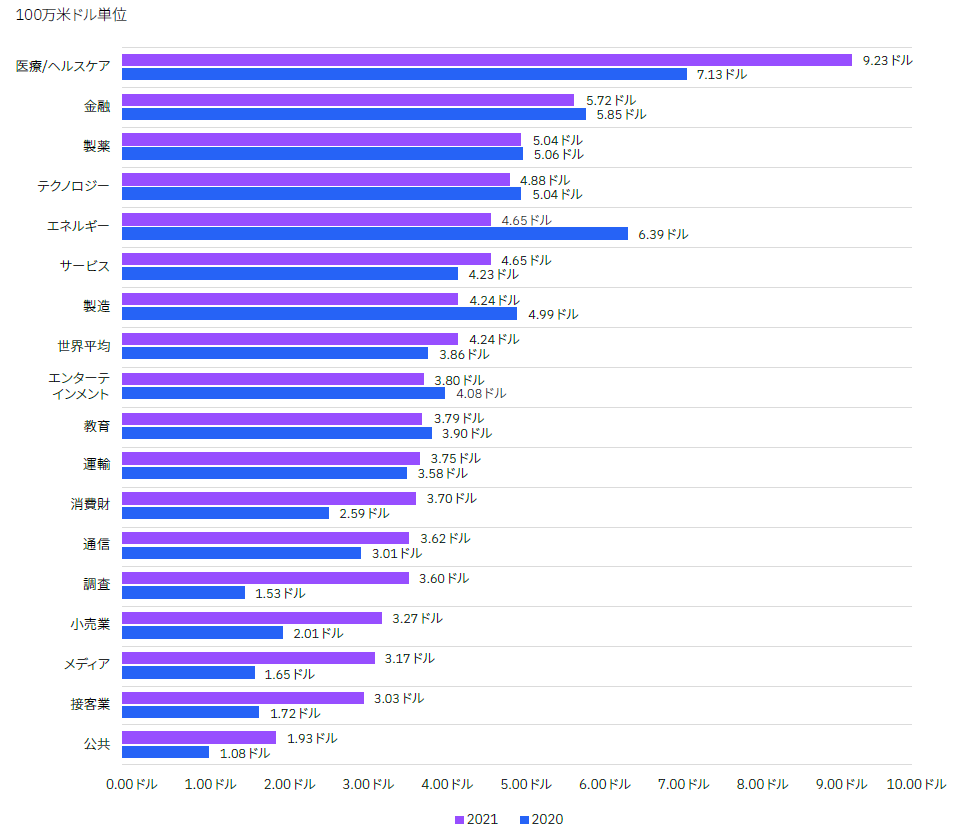

この調査は、調査会社Ponemon Instituteが実施した調査をIBMが分析したもの。今回は、17の国・地域、17の業界の537件のデータ侵害を対象に、約3500件のインタビューを行い、レポートとしてまとめた。

サイバー攻撃が大規模かつ巧妙化し、そのうえに企業のクラウド移行やコロナ禍によるリモートワークへの移行などが重なり、データ漏洩は深刻さを増しつつあることが映し出されている。注目される調査結果を紹介してみよう。

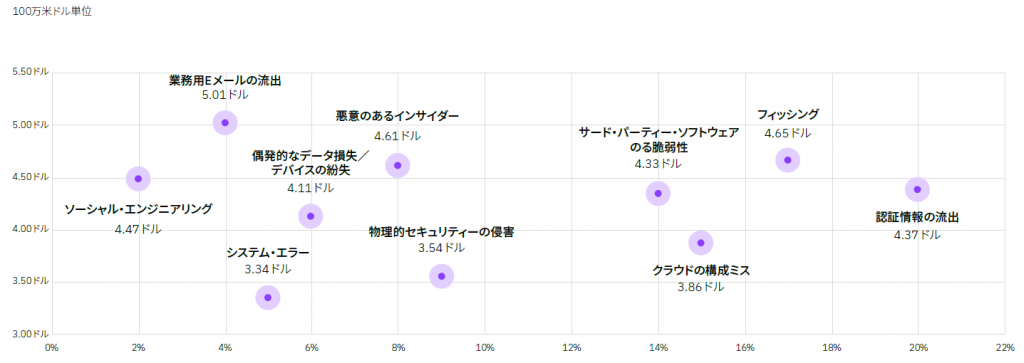

データ侵害の初期要因は「認証情報の侵害」「フィッシング」「クラウドの設定ミス」がトップ3

データ漏洩の引き金となった初期の要因(初期攻撃ベクトル)としては、偶発的なデータ損失、クラウドの設定ミス、フィッシング、内部情報侵害、認証情報の紛失・盗難(漏洩)など10種類に分類し調査した。

データ侵害の総件数に占める要因の順位は、以下のとおりである(%は割合、平均総コスト)。

1位 認証情報の漏洩(20%、437万ドル)

2位 フィッシング(17%、465万ドル)

3位 クラウドの設定ミス(15%、386万ドル)

4位 サードパーティ製ソフトの脆弱性(14%、433万ドル)

5位 物理的セキュリティの侵害(9%、354万ドル)

6位 内部犯行(8%、461万ドル)

7位 ミスによるデータ漏洩/デバイス紛失(6%、411万ドル)

8位 システムエラー(5%、334万ドル)

9位 ビジネスメールの漏洩(4%、501万ドル)

10位 ソーシャル・エンジニアリング(2%、447万ドル)

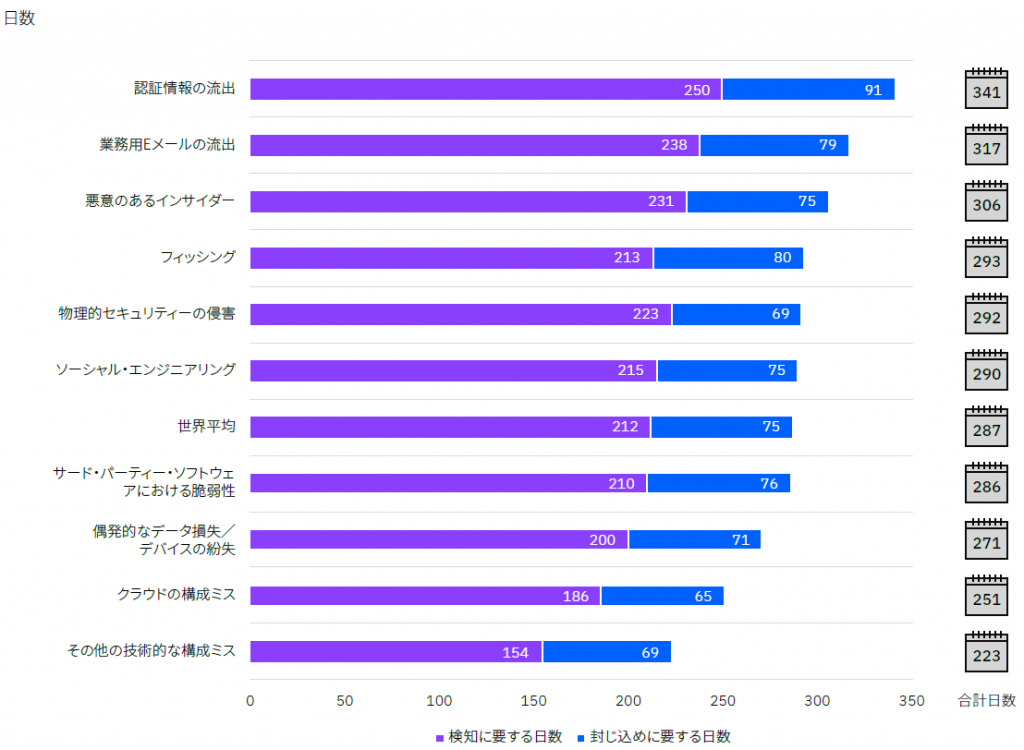

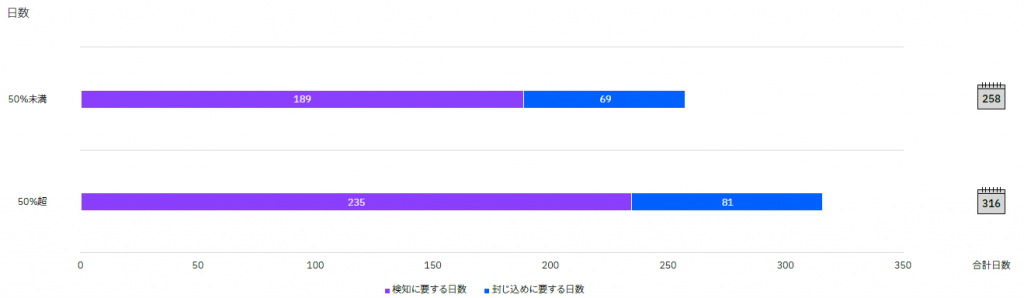

「認証情報の侵害」が解決まで最も時間がかかる、2位は「ビジネスメールの侵害」

漏洩した情報別の解決日数は、以下のとおりである(カッコ内は日数)。

1位 認証情報の侵害(341日)

2位 ビジネスメールの侵害(317日)

3位 内部犯行(306日)

4位 フィッシング(293日)

5位 物理的セキュリティの侵害(292日)

6位 ソーシャル・エンジニアリング(290日)

7位 サードパーティ製ソフトの脆弱性(286日)

8位 ミスによるデータ漏洩/デバイス紛失(271日)

9位 クラウドの設定ミス(251日)

10位 その他の技術的設定ミス(223日)

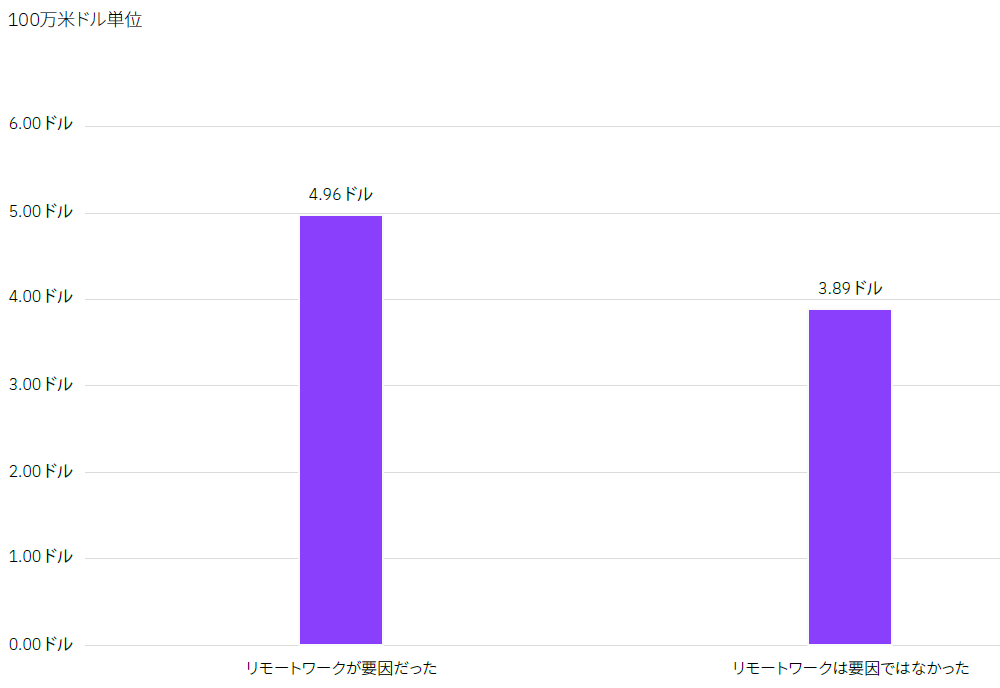

リモートワークはデータ侵害コストを増大させる

新型コロナによりリモートワークへの移行が進んだが、リモートワークがデータ侵害の要因となった場合の平均総コストは、リモートワークが要因ではない場合と比較して、100万ドル以上、コスト高となった。リモートワークがデータ侵害の要因となった場合は496万ドル、要因でない場合は389万ドルである。

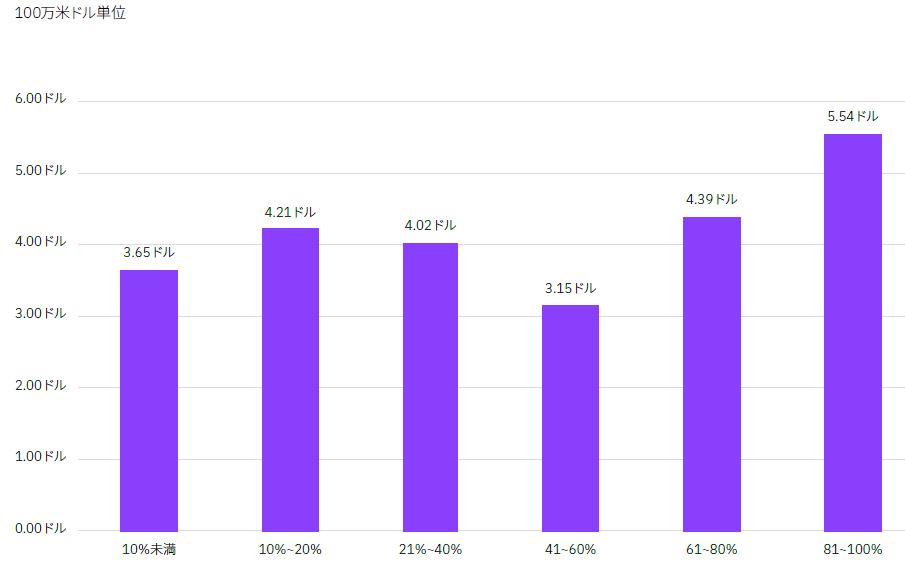

また、従業員のリモートワークの割合別で見ると、61%以上で平均総コストが増加することがわかった。リモートワーク率81~100%の企業では554万ドルになる。